Daftar Periksa Audit Keamanan Jaringan: 8 Komponen Penting

ACT Communications – Orang sering berpendapat bahwa tidak mungkin mempersiapkan atau melawan ancaman tanpa mengetahui apa itu. Pemahaman itu menyoroti perlunya audit jaringan yang dilakukan secara menyeluruh dan teratur. Kerentanan yang ditemukan dalam pemeriksaan ini terkadang merupakan aspek pertama yang coba dieksploitasi oleh peretas dalam serangan mereka.

Apa itu audit jaringan?

Audit jaringan adalah inventaris, penilaian, dan analisis formal atau informal terhadap perangkat keras, perangkat lunak, sistem operasi, server, dan pengguna jaringan Anda.

Audit jaringan biasanya memeriksa:

- Semua infrastruktur jaringan dan sistem yang dapat diakses internet

- Mekanisme keamanan diaktifkan untuk melindungi jaringan

- Praktik yang digunakan untuk manajemen jaringan sehari-hari

Panduan ini akan memandu Anda melalui delapan langkah penting untuk melakukan audit jaringan di organisasi Anda.

Apa yang harus dimasukkan dalam daftar periksa audit jaringan?

Perencanaan audit jaringan yang hati-hati sangat penting untuk memastikan orang tidak mengabaikan langkah-langkah yang berharga dan perlu. Mulai dari memilih alat dan personel hingga menyiapkan laporan pascaaudit, berikut adalah perincian setiap elemen.

1. Tentukan alat atau personel yang diperlukan

Perwakilan perusahaan harus memulai dengan mendiskusikan apakah mereka perlu berinvestasi pada alat khusus atau menyewa pakar keamanan jaringan seperti penyedia layanan terkelola (MSP) sebelum memulai audit. Mencoba melakukan pemeriksaan yang diperlukan tanpa sumber daya yang tepat dapat membuat segalanya menjadi lebih lama dari yang seharusnya.

Organisasi yang membutuhkan bantuan sebelum memulai audit harus menyadari bahwa prosesnya mungkin memakan waktu lebih lama dari yang diperkirakan. Sebuah studi Gartner tahun 2022 tentang pemimpin audit menemukan bahwa tantangan utama mereka adalah merekrut profesional audit dengan keterampilan non-tradisional, dengan 57% responden menyebutkan kendala tersebut.

2. Verifikasi kebijakan keamanan jaringan yang ada

Setiap bisnis harus memiliki kebijakan keamanan jaringan mendalam yang berlaku untuk semua karyawan, tamu, penyedia layanan, dan entitas lain yang menggunakan atau dapat menggunakan jaringan. Melihat dokumen itu sebelum dan selama jaringan adalah cara terbaik untuk menemukan bukti ketidakpatuhan atau ruang untuk perbaikan.

Anda juga ingin mempertimbangkan apa yang berubah dalam organisasi sejak pembaruan keamanan jaringan terbaru dan apa yang akan terjadi. Dokumen saat ini mungkin tidak terlalu relevan. Sekarang adalah waktu yang tepat untuk mempercepatnya.

3. Tetapkan ruang lingkup audit

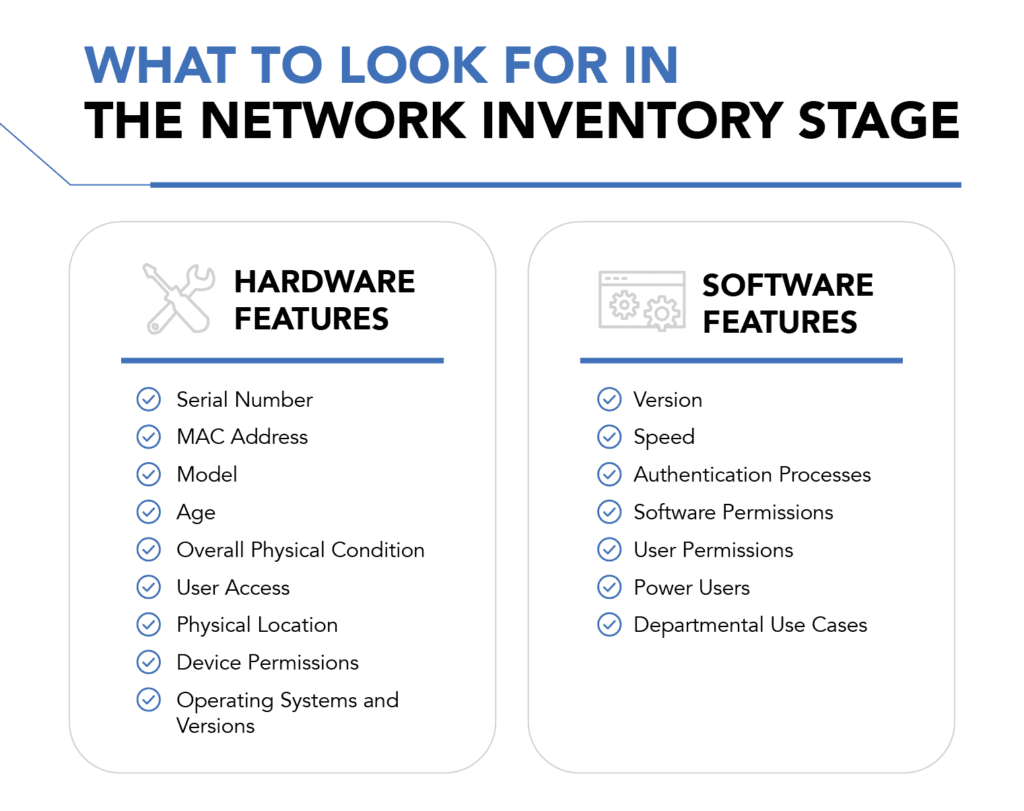

Semua yang terlibat dalam audit harus menyetujui apa yang dicakupnya. Apa yang pada akhirnya diputuskan oleh perusahaan dalam hal ini seringkali bergantung pada kerangka waktu dan anggaran mereka. Selama langkah ini, Anda juga harus melakukan inventarisasi jaringan agar lebih memahami total aset.

Beberapa audit jaringan hanya mencakup perangkat jaringan, seperti router dan firewall. Namun, banyak juga yang menyertakan server dan komputer organisasi. Audit yang sangat menyeluruh bahkan mencakup aplikasi jaringan. Rencana Anda harus jelas tentang apa yang dilakukan dan tidak dicakup oleh audit.

4. Pahami ancaman mana yang harus dicari

Bersiap untuk audit jaringan berarti mengetahui ancaman dunia maya yang paling mungkin menonaktifkan infrastruktur. Misalnya, sebuah studi tahun 2022 dari Titania menemukan kesalahan konfigurasi jaringan yang dapat dieksploitasi menelan biaya setidaknya 9% dari pendapatan tahunan bisnis. Hal lain yang mengejutkan adalah bahwa orang hanya memeriksa router dan sakelar dalam 4% audit keamanan, meskipun hal itu dapat mengurangi permukaan serangan secara signifikan.

Di tempat lain, laporan ahli risiko tahun 2023 menemukan bahwa 50% paling mengkhawatirkan peningkatan serangan ransomware. Audit jaringan harus selalu dilanjutkan dengan kesadaran akan ancaman yang dihadapi jaringan tertentu. Tim keamanan kemudian dapat memastikan infrastruktur memiliki perlindungan yang diperlukan terhadap mereka.

5. Targetkan apa yang tidak bekerja dengan baik

Meningkatkan keamanan jaringan melibatkan pemahaman ketika prosedur, praktik, atau perlindungan tertentu tidak berfungsi sebaik mungkin. Apakah anggota tim keamanan jaringan sering menyebutkan proses yang memakan waktu atau rawan kesalahan? Jika demikian, audit keamanan jaringan dapat mengidentifikasi tugas yang merupakan kandidat otomatisasi yang sangat baik.

Cari juga celah dalam cakupan keamanan. Apakah orang, perangkat lunak, atau sistem tambahan memiliki izin yang tidak diketahui atau berisiko? Apakah beberapa perangkat lunak memiliki proses autentikasi yang lemah atau tidak ada? Apakah sistem tertentu sangat ketinggalan zaman sehingga tidak beroperasi seperti yang diharapkan dalam kebijakan keamanan Anda?

Memetakan kekurangan ini akan membantu Anda menentukan bagaimana semuanya terhubung dan di mana beberapa kelemahan jaringan Anda berada.

6. Tinjau bagaimana akses jaringan terjadi

Audit keamanan jaringan memberikan peluang luar biasa untuk meninjau apa yang dilakukan pengguna yang berwenang untuk mengakses jaringan. Detail itu terkadang bisa mengungkapkan kelemahan juga. Mungkin tim IT sebelumnya tidak terlalu peduli dengan seberapa banyak akses jaringan yang dimiliki setiap karyawan. Tetapi mengubah izin sehingga setiap anggota staf hanya memiliki apa yang mereka butuhkan membatasi kerusakan yang dapat ditimbulkan oleh peretas setelah mencuri kredensial seseorang.

Audit keamanan juga harus memeriksa prosedur untuk mengizinkan tamu menggunakan jaringan. Beberapa perusahaan membagi akses tamu. Dengan begitu, jika terjadi kesalahan, pengguna tersebut hanya dapat mengakses sebagian kecil dari keseluruhan jaringan.

7. Lakukan tes penetrasi

Uji penetrasi—atau uji pena—adalah saat pakar keamanan memeriksa jaringan seperti yang dilakukan peretas, mencari kerentanan dan cara untuk mengeksploitasinya. Sebaiknya pen tester memiliki sedikit atau tidak ada pengetahuan sebelumnya tentang bagaimana perusahaan mengamankan jaringannya. Kemudian, informasi yang mereka miliki di awal latihan sedekat mungkin dengan milik peretas.

Tes penetrasi dapat memiliki berbagai tujuan. Misalnya, penguji dapat melakukannya dari dalam perusahaan, mengambil posisi sebagai karyawan yang tidak puas. Dalam kasus lain, semuanya terjadi di luar properti organisasi, dengan pen tester bekerja dari jarak jauh.

Tes pena adalah bagian yang bermanfaat dari audit jaringan karena memberikan wawasan tentang apa yang dapat dilakukan peretas jika diberi kesempatan. Itu membantu TI menjadi lebih bertarget dan proaktif serta memperbaiki kelemahan tersebut sebelum peretasan di kehidupan nyata terjadi.

8. Menyiapkan laporan pasca audit

Laporan pasca-audit adalah perincian terperinci dari semua temuan pemeriksaan. Ini menjelaskan apa yang dilakukan organisasi dengan baik dan kelemahan keamanan jaringannya. Laporan ini sering berisi diagram dan bagan, membuat konten lebih mudah dipahami dan ditindaklanjuti.

Siapa pun yang terlibat dalam membuat atau meninjau laporan harus mengingat audiens yang dituju. Mungkin kebanyakan orang yang akan membacanya adalah anggota C-suite tanpa latar belakang teknologi yang luas. Dalam hal ini, dokumen tersebut harus memiliki bahasa yang dapat diakses dan mengaitkan keamanan siber dengan tujuan bisnis yang menyeluruh. Penting juga untuk memasukkan item tindakan dalam laporan akhir ini sehingga para pemangku kepentingan dapat membuat rencana tindakan untuk mengatasi setiap perubahan yang diperlukan.

Siapa yang biasanya terlibat dalam audit jaringan?

Di perusahaan besar di mana sumber daya dan keahlian TI berlimpah, tim TI atau audit internal Anda dapat menyelesaikan audit jaringan internal di bawah arahan analis jaringan dan auditor sistem informasi. Tetapi untuk perusahaan kecil atau perusahaan yang menginginkan perspektif luar yang tidak memihak, MSP dapat melakukan audit dan menyampaikan hasilnya kepada tim Anda.

Setelah Anda memiliki auditor atau tim audit, mereka akan memerlukan akses luas ke semua node dalam jaringan, sehingga mereka dapat menilai secara manual atau menggunakan alat audit jaringan untuk menilai jaringan. Penilaian bukan satu-satunya fase kunci dalam proses; penting juga bagi tim audit Anda untuk mempresentasikan hasilnya kepada pemangku kepentingan seperti C-suite dan tim internal untuk membuat perubahan yang diperlukan pada jaringan Anda.

Jika sebuah perusahaan melakukan audit jaringan sebagai bagian dari pemulihan serangan siber, pihak-pihak yang menginvestigasi kejadian tersebut dan menemukan penyebabnya seringkali akan menjadi bagian dari audit jaringan juga. Itu terutama benar jika serangan dunia maya terjadi karena kerentanan terkait jaringan.

Kapan sebaiknya Anda melakukan audit jaringan?

Organisasi dari berbagai ukuran dan industri harus menyelesaikan audit jaringan secara rutin—setidaknya setiap tahun. Audit rutin dapat membantu tim TI dan tim kepemimpinan Anda untuk memenuhi kebutuhan dan ancaman jaringan Anda karena perusahaan Anda dan operasi hariannya berubah seiring waktu.

Bagaimana audit jaringan memengaruhi keamanan siber Anda

Strategi keamanan siber harus memiliki tiga bagian untuk bekerja secara efektif: pencegahan, deteksi, dan perbaikan. Audit keamanan jaringan mencakup dua cabang pertama dengan memberi perwakilan pengetahuan yang diperlukan untuk menghentikan serangan dan mengetahui kerentanan mana yang akan ditargetkan dan dimanfaatkan oleh peretas selama serangan di masa mendatang.

Penyedia keamanan hanya dapat melindungi bisnis dari ancaman jika mereka mengetahui masalah yang ada. Audit jaringan memberikan informasi berharga tersebut, memungkinkan organisasi menjadi proaktif daripada reaktif dalam menangani keamanan siber. Serangan yang berhasil berpotensi menjadi terlalu merusak bagi organisasi untuk melakukan apa pun selain terus mencari kerentanan dan memperbaikinya sebelum peretas dapat mengeksploitasi masalah tersebut.

Intinya: Membuat daftar periksa audit jaringan

Teliti dengan audit jaringan adalah salah satu cara terbaik untuk melindungi dari serangan siber yang berbahaya, merusak, dan mahal. Daftar periksa audit jaringan yang efektif akan membantu tim yang melakukan pemeriksaan keamanan siber ini untuk pertama kalinya serta mereka yang telah memeriksa jaringan mereka sebelumnya tetapi ingin memastikan bahwa mereka mencakup semua basis mereka. Di mana pun organisasi Anda berdiri dalam postur keamanannya saat ini, audit jaringan harus dianggap penting untuk menjaga keamanan jaringan dan datanya.

Mitra dan solusi yang tepat dapat menghilangkan beberapa tantangan dan dugaan untuk mengamankan jaringan Anda. Hubungi marketing kami untuk mendapatkan solusi terbaik bisnis anda.