Kebijakan Firewall: Desain, Konfigurasi, dan Contoh

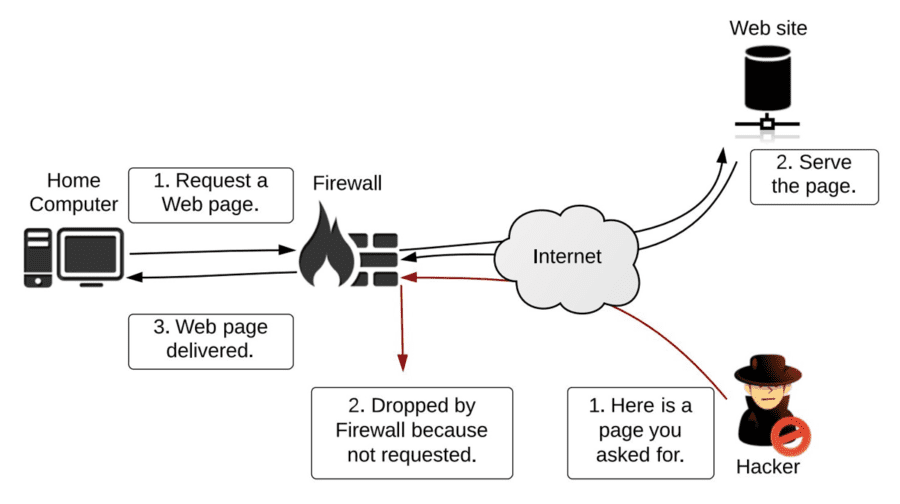

ACT Communications – Karena jumlah serangan dunia maya terhadap organisasi terus meningkat, organisasi harus mengambil tindakan yang diperlukan untuk melindungi sistem dan jaringan mereka. Salah satu ukuran yang sering digunakan oleh organisasi adalah firewall. Namun, menerapkan firewall tanpa kebijakan firewall yang efektif dapat menjadi kontraproduktif bagi organisasi mana pun.

Kebijakan firewall yang baik membantu organisasi menentukan lalu lintas mana yang diizinkan atau diblokir untuk memasuki atau meninggalkan jaringan. Pada artikel ini, kita akan membahas apa yang membuat desain kebijakan firewall yang hebat, bagaimana Anda dapat mengonfigurasi kebijakan firewall, dan seperti apa template firewall seharusnya.

Dasar-dasar desain kebijakan firewall

Kebijakan firewall yang efektif harus menjadi cetak biru yang mengikuti praktik terbaik firewall tentang bagaimana firewall organisasi harus menangani lalu lintas jaringan masuk dan keluar untuk alamat IP tertentu dan rentang alamat, aplikasi, dan protokol berdasarkan kebijakan keamanan informasi organisasi secara keseluruhan.

Di bawah ini adalah beberapa dasar desain kebijakan firewall.

1. Identifikasi tujuan keamanan Anda

Sangat penting untuk terlebih dahulu mengidentifikasi tujuan keamanan organisasi Anda sebelum merambah ke desain kebijakan firewall. Ini karena kebijakan firewall seharusnya tidak hanya berbicara tentang kebutuhan keamanan unik Anda, tetapi juga mematuhi kebijakan keamanan umum organisasi.

Mengidentifikasi tujuan keamanan organisasi Anda harus mempertimbangkan jenis lalu lintas yang perlu diizinkan atau diblokir, persyaratan kepatuhan, alokasi sumber daya, dan dampaknya terhadap tujuan bisnis secara keseluruhan.

2. Tentukan arsitektur firewall Anda

Arsitektur firewall mengacu pada desain dan tata letak sistem firewall yang bertanggung jawab untuk mengendalikan dan memantau lalu lintas jaringan. Mendefinisikan arsitektur firewall Anda akan melibatkan penentuan jenis firewall yang akan digunakan, lokasi firewall di dalam jaringan, dan jumlah firewall yang diperlukan untuk mencapai tingkat keamanan yang diinginkan dalam organisasi.

Berbagai jenis firewall tersedia, seperti firewall pemfilteran paket, firewall stateful, dan firewall generasi berikutnya. Setiap jenis memiliki kelebihan dan kekurangannya masing-masing, jadi memilih yang tepat bergantung pada persyaratan keamanan khusus organisasi Anda.

3. Buat aturan firewall Anda

Aturan firewall adalah instruksi khusus yang menentukan lalu lintas mana yang diizinkan atau diblokir berdasarkan kriteria seperti alamat IP sumber dan tujuan, port, protokol, dan jenis aplikasi.

Saat membuat aturan firewall, sangat penting untuk sespesifik mungkin untuk meminimalkan risiko positif palsu. Aturan harus ditulis dalam bahasa sederhana sehingga mudah dipahami dan dipertahankan.

4. Pantau firewall Anda

Memantau firewall Anda sangat penting untuk memastikan bahwa itu bekerja secara efektif. Ini termasuk secara teratur meninjau log dan peringatan, menganalisis lalu lintas jaringan, dan menguji firewall Anda untuk kerentanan.

Selain memantau log dan menganalisis lalu lintas jaringan, memantau firewall Anda juga melibatkan memastikan bahwa orang-orang di dalam organisasi mengikuti dan menerapkan aturan keamanan firewall dalam kebijakan. Selain itu, pemantauan rutin akan membantu Anda dengan cepat mengidentifikasi dan merespons potensi ancaman keamanan jaringan sebelum dapat menyebabkan kerusakan signifikan pada organisasi.

5 cara untuk mengonfigurasi kebijakan firewall

Ada beberapa cara untuk mengonfigurasi kebijakan firewall, yang bergantung pada kebutuhan keamanan organisasi, jenis firewall, dan keahlian administrator jaringan. Di bawah ini adalah beberapa pendekatan yang dapat Anda adopsi untuk mengonfigurasi kebijakan firewall Anda.

Konfigurasi berbasis port

Konfigurasi kebijakan firewall berbasis port berfokus pada pengendalian akses jaringan berdasarkan port komunikasi lalu lintas. Dalam metode ini, aturan firewall didasarkan pada port jaringan tertentu yang digunakan untuk mengidentifikasi jenis lalu lintas.

Misalnya, lalu lintas web biasanya menggunakan port 80 atau 443, sedangkan lalu lintas email biasanya menggunakan port 25 atau 587. Berdasarkan hal ini, firewall berbasis port dapat dikonfigurasi untuk mengizinkan atau memblokir lalu lintas berdasarkan port sumber dan tujuan yang digunakan oleh lalu lintas.

Konfigurasi berbasis protokol

Dalam metode konfigurasi firewall ini, fokusnya adalah mengkonfigurasi firewall untuk mengizinkan atau memblokir lalu lintas berdasarkan protokol yang digunakan, seperti Transmission Control Protocol (TCP), User Datagram Protocol (UDP), atau Internet Control Message Protocol (ICMP). Konfigurasi ini dapat dilakukan dengan menentukan aturan yang menentukan lalu lintas mana yang harus diizinkan atau diblokir berdasarkan protokol yang digunakan.

Konfigurasi berbasis alamat IP

Konfigurasi firewall juga dapat didasarkan pada alamat IP tertentu, seperti memblokir lalu lintas dari alamat IP jahat yang diketahui atau mengizinkan lalu lintas hanya dari sumber tepercaya. Metode ini dapat berupa mengidentifikasi negara dengan persentase alamat IP berbahaya yang tinggi dan mengonfigurasi firewall Anda untuk memblokir semua IP dari negara tersebut.

Konfigurasi berbasis perilaku

Beberapa firewall tingkat lanjut dapat dikonfigurasi untuk menganalisis perilaku lalu lintas jaringan dan mengidentifikasi pola atau anomali yang mungkin mengindikasikan ancaman keamanan. Dalam konfigurasi ini, perangkat lunak firewall memantau semua aktivitas di jaringan organisasi untuk mengidentifikasi dan memperlakukan setiap penyimpangan dari pola normal sebagai ancaman.

Konfigurasi berbasis aplikasi

Dalam konfigurasi ini, firewall dikonfigurasikan untuk mengenali dan memblokir aplikasi tertentu, seperti pesan instan atau program berbagi file peer-to-peer yang sebagian besar dianggap berbahaya.

Dalam metode ini, firewall mengidentifikasi tanda tangan aplikasi dan memutuskan apakah akan mengizinkan, menolak, atau mengalihkan lalu lintas dari aplikasi tersebut atau tidak.

Apa jenis utama dari kebijakan firewall?

Ada berbagai jenis kebijakan firewall yang dapat diadopsi organisasi. Beberapa yang terkenal termasuk hierarki, jaringan global, dan kebijakan firewall jaringan regional.

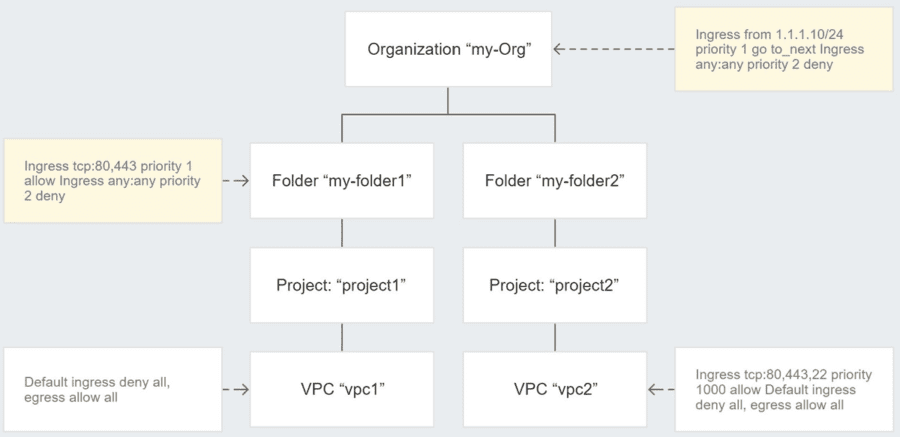

Kebijakan firewall hierarkis

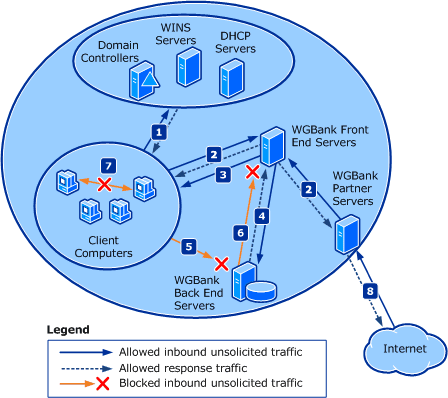

Kebijakan firewall hierarkis memungkinkan kontrol lalu lintas jaringan yang lebih terperinci dan efisien. Dalam pendekatan ini, aturan firewall dikelompokkan ke dalam hierarki atau struktur seperti pohon di mana setiap level hierarki mewakili zona keamanan atau domain kebijakan tertentu.

Kebijakan firewall hierarkis memungkinkan pembuatan dan penerapan kebijakan firewall yang seragam di seluruh organisasi Anda. Kebijakan ini dapat ditetapkan ke seluruh organisasi, zona berbeda, atau domain kebijakan.

Kebijakan firewall jaringan global

Dengan kebijakan firewall jaringan global, organisasi dapat mengelompokkan aturan ke dalam komponen kebijakan yang berlaku untuk semua kawasan atau zona. Kebijakan ini berlaku untuk semua perangkat dan sistem dalam jaringan, terlepas dari lokasi atau fungsinya. Kebijakan global memberikan tingkat keamanan yang konsisten di seluruh jaringan dan membantu mencegah akses tidak sah, pelanggaran data, dan ancaman keamanan lainnya. Kebijakan global dapat dikelola secara terpusat dan biasanya ditegakkan oleh perangkat firewall khusus atau solusi perangkat lunak.

Kebijakan firewall jaringan regional

Kebijakan firewall jaringan regional adalah seperangkat aturan yang mengatur bagaimana lalu lintas diizinkan atau diblokir dalam area geografis tertentu dari suatu jaringan. Berbeda dengan kebijakan firewall global yang berlaku secara otomatis untuk semua wilayah jaringan, kebijakan firewall jaringan regional memungkinkan organisasi mengkategorikan aturan firewall menjadi objek kebijakan yang ditargetkan pada wilayah tertentu.

Kebijakan regional dapat disesuaikan untuk memenuhi kebutuhan spesifik ini sambil tetap mengikuti kebijakan global organisasi secara keseluruhan. Kebijakan firewall regional biasanya dikelola oleh tim IT lokal dan ditegakkan oleh perangkat firewall khusus atau solusi perangkat lunak di setiap wilayah.

Contoh kebijakan firewall

Meskipun menyusun kebijakan firewall yang sangat baik untuk organisasi Anda memerlukan beberapa keahlian dalam administrasi jaringan, kerentanan, dan kepatuhan keamanan, contoh yang baik juga dapat mempermudah Anda saat menghadapi tugas menyusunnya. Di bawah ini adalah dua contoh yang dapat Anda ambil beberapa petunjuknya.

Kebijakan firewall Universitas Connecticut

Kebijakan firewall University of Connecticut ini adalah kebijakan firewall dasar yang dipublikasikan di halaman web mereka. Kebijakan tersebut menetapkan aturan penting terkait pengelolaan dan pemeliharaan firewall di University of Connecticut dan siapa yang terikat untuk mematuhi kebijakan firewall ini.

Meskipun ini adalah contoh dasar dari kebijakan firewall tipikal, ini menangkap beberapa aspek kunci dari kebijakan firewall, seperti aturan firewall, standar konfigurasi firewall, menentukan tujuan kebijakan, dan bagaimana setiap pelanggaran akan ditangani.

Kebijakan firewall Texas Wesleyan University

Berbeda dengan University of Connecticut, kebijakan firewall dari Texas Wesleyan University lebih detail dalam definisi istilah yang diterapkan dalam kebijakan dan memberikan pedoman yang lebih komprehensif untuk setiap bagian kebijakan.

Seperti disebutkan di atas, kebijakan juga ditentukan oleh kebutuhan khusus organisasi, dan dalam contoh ini, kebijakan mencakup jaringan Texas Wesleyan, baik yang dikelola oleh karyawan atau oleh pihak ketiga, dan semua firewall yang dimiliki, disewa, disewa, atau dikendalikan oleh Karyawan Texas Wesleyan. Penambahan penting pada contoh Texas Wesleyan termasuk Keamanan Fisik Firewall, Zona Demiliterisasi (DMZ), bagian Jaringan Pribadi Virtual (VPN), dan banyak lagi.

Intinya: Mengembangkan kebijakan firewall untuk organisasi Anda

Kebijakan firewall yang dirancang dengan baik dan dikonfigurasi dengan benar sangat penting untuk melindungi jaringan organisasi dan informasi sensitif dari akses tidak sah, malware, dan ancaman keamanan lainnya.

Administrator jaringan dapat membuat kebijakan firewall yang tangguh yang menyeimbangkan kebutuhan keamanan dengan persyaratan operasional dengan mengikuti praktik terbaik dan mengadopsi contoh dunia nyata.

Tinjauan rutin dan pembaruan kebijakan juga penting untuk memastikan bahwa kebijakan tersebut tetap efektif melawan ancaman yang berkembang.

Dengan kebijakan firewall yang komprehensif, organisasi dapat secara signifikan mengurangi risiko pelanggaran data, downtime jaringan, dan insiden keamanan lainnya, membantu menjaga reputasi dan kepercayaan mereka dengan pelanggan, mitra, dan pemangku kepentingan.